- 站长资源库提供ISA编程学习、疑难处理、技术方案,当前第3页

在ISA 2004和ISA 2000之间配置站点到站点的VPN

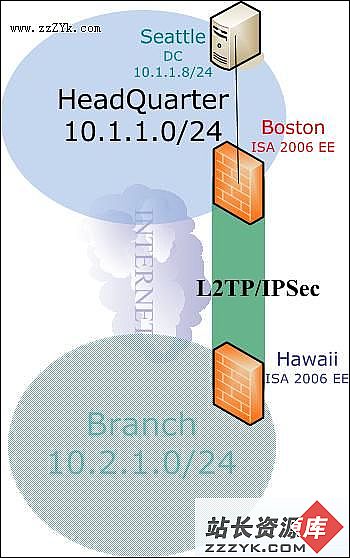

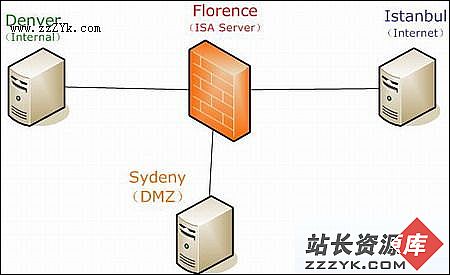

译自ThomasWShinder,“ConfiguringaSitetoSiteVPNbetweenan2004ISAfirewallandISAServer2000” 下图描述了试验环境的网络拓朴结构: ISAServer的IP地址信息

译自ThomasWShinder,“ConfiguringaSitetoSiteVPNbetweenan2004ISAfirewallandISAServer2000” 下图描述了试验环境的网络拓朴结构: ISAServer的IP地址信息ISA Server 2004中的锁定模式

现在有很多非常优秀的软件防火墙,它们都是作为服务启动的,但是在防火墙服务完全启动以前,网络是不会受到此防火墙的防护,所以在这个防火墙服务的启动期,网络仍然是不安全的;还有在防火墙服务停止的时候,很多软件防火墙就丧失了它应有的检查网络通信的功调整ISA Server 2004的性能

译自微软技术文章KB837572,“PerformancetuningoptionsforInternetSecurityandAccelerationServer2004” 关于如何调整ISAServer2000性能的文章,请见KB293在ISA Server 2004中配置DMZ网络

前言:这篇文章以一个DMZ网络的实际环境为例,为大家介绍如何利用ISAServer2004的多网络核心功能,轻松的配置多网络间的访问。虽然例子是一个DMZ网络,其实不仅仅是DMZ网络,无论是内部、外部、DMZ还是Sitetosite的VPN

前言:这篇文章以一个DMZ网络的实际环境为例,为大家介绍如何利用ISAServer2004的多网络核心功能,轻松的配置多网络间的访问。虽然例子是一个DMZ网络,其实不仅仅是DMZ网络,无论是内部、外部、DMZ还是Sitetosite的VPN在背靠背ISA防火墙中配置远程VPN访问

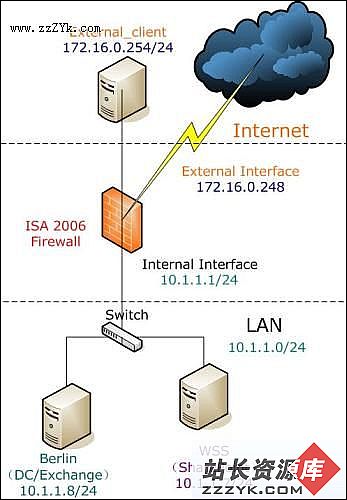

译自ThomasWShinderMD,"ConfiguringRemoteAccessVPNServersinaBacktoBackISAFirewallConfiguration"在背靠背的ISA防火墙环境中,前端ISA防火墙直接连接到I

译自ThomasWShinderMD,"ConfiguringRemoteAccessVPNServersinaBacktoBackISAFirewallConfiguration"在背靠背的ISA防火墙环境中,前端ISA防火墙直接连接到I

ISA Server 客户端类型

注:此文引用自MicrosoftTechnet,对于理解客户类型有很好的帮助,但是建议你结合[译]微软ISAServer2004的官方文档中对于身份认证、规则和访问策略的论述一文来学习,这样可以对客户类型和身份验证有更深刻的认识。MicroISA Server 2004安全性最佳操作

注:此文摘自ISAServer2004中文版帮助,对于理解如何安全配置ISAServer2004有很大帮助,希望大家也能仔细看看。由于运行ISAServer2004的计算机通常是外部网络的主要接口,因此我们建议您确保该计算机的安全性。除了此使用ISA 2004发布内部的邮件服务器

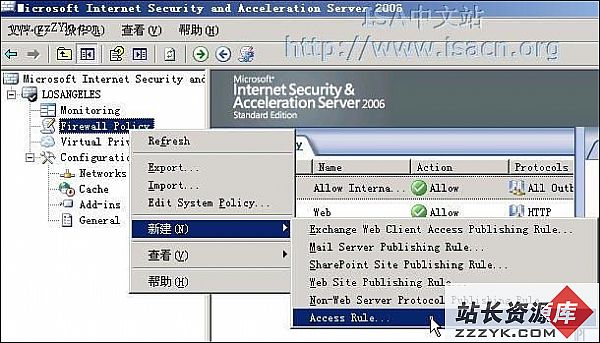

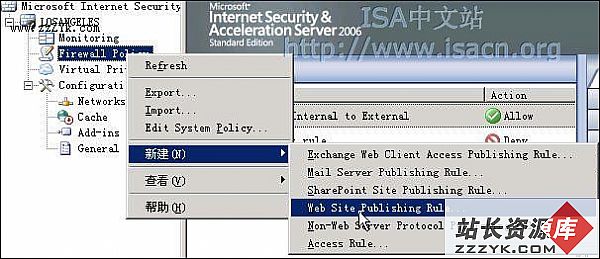

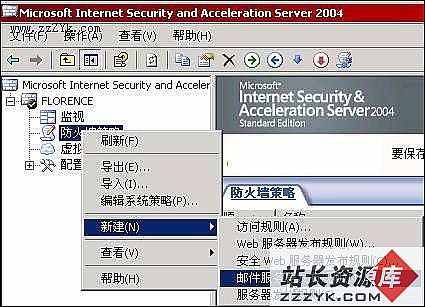

和web站点发布、ftp服务器发布一样,发布内部的mail也是一件非常容易的事情,我们跟随邮件服务器发布向导就可以很轻松的完成。我们在此发布一个内部的邮件服务器,它的IP是192.168.0.253,使用smtp/pop3协议。首先,我们打

和web站点发布、ftp服务器发布一样,发布内部的mail也是一件非常容易的事情,我们跟随邮件服务器发布向导就可以很轻松的完成。我们在此发布一个内部的邮件服务器,它的IP是192.168.0.253,使用smtp/pop3协议。首先,我们打ISA Server中的即时消息

注意:这篇文章是从微软Technet转载过来的,它详细的介绍了即时消息的特性,对于大家理解如何在防火墙中允许即时消息有很大的帮助。虽然这篇文章主要是针对ISAServer2000的,不过里面提及的大部分知识对于ISAServer2004一样使用防火墙客户端的高级特性:定义客户端使用的网络应用程序

在ISAServer的环境中配置内部客户为防火墙客户,除了可以实现身份验证外,还可以使用防火墙客户端的高级特性来定义客户端使用的网络应用程序,从而严格控制用户可以使用的应用程序。在我们这个试验中,我们配置192.168.0.41这个IP地址

在ISAServer的环境中配置内部客户为防火墙客户,除了可以实现身份验证外,还可以使用防火墙客户端的高级特性来定义客户端使用的网络应用程序,从而严格控制用户可以使用的应用程序。在我们这个试验中,我们配置192.168.0.41这个IP地址通过ISA防火墙(2004)来允许域内通信

通过ISA防火墙(2004)来允许域内通信译自ThomasWShinder,“AllowingIntradomainCommunicationsthroughtheISAFirewall(2004)”新的ISAServer防火墙对于通过IS

通过ISA防火墙(2004)来允许域内通信译自ThomasWShinder,“AllowingIntradomainCommunicationsthroughtheISAFirewall(2004)”新的ISAServer防火墙对于通过IS使用脚本来导入URL集和域名集

译自ThomasWShinder,“StrongOutboundAccessControlusingtheISAFirewall(2004):UsingScriptstoPopulateURLSetsandDomainNameSets”,有

译自ThomasWShinder,“StrongOutboundAccessControlusingtheISAFirewall(2004):UsingScriptstoPopulateURLSetsandDomainNameSets”,有

- Dreamweaver

- Fireworks

- FrontPage

- Flash

- Photoshop

- Coreldraw

- Excel

- Word

- Powerpoint

- outlook

- wps

- AfterEffects

- 3D MAX

- Director

- Authorware

- PremierePro

- Foxmail

- Maya

- ISA

- 会声会影

- 其它软件

- AutoCAD

- 如果你遇到编程难题:

请访问www.zzzyk.com 试试